Morning, we have an outside contractor that is getting -5100 Fortigate does not support dual stack when trying to connect.

We don’t use ipv6 and don’t have dual stack setup in any way. Our VPN is of course working perfectly for our 60 users.

I don’t plan on changing anything major for them to connect but if there was some minor change I could do on my end to allow them to connect I would consider it if anybody has a suggestion.

I’ve done some googling and came up with this list:

- Its an issue with forticlient 6 and if they upgrade to 7 that will solve it.

- I’ve also seen posts suggesting the client has to disable ipv6 on their endpoint if they want to connect.

- Its DNS and they should change from URL to IP address.

Any of that sound right? They keep reaching out saying «fix this so we can connect» but they continually miss call times we have setup to work on this then just email again saying «fix it» so I haven’t had a chance to even talk to them yet. Its very frustrating and I’m sure they will have their own IT people on their end I’ll have to work through with any suggestions.

Thanks

Внутри Visual Studio 2010 я установил приложение для целевой версии 4.NET Framework и для «Все процессоры». Поскольку некоторые из наших пользователей 64-разрядные, а другие 32-разрядные, я предполагаю, что выберете все CPU. Это правильно?

На конкретной пользовательской 32-разрядной машине Windows 7 с пакетом обновления 1 (SP1) установка фреймворка (через ClickOnce) терпит неудачу с кодом ошибки 5100, который согласно этот MSDN статья, указывает, что The user computer does not meet system requirements.

Пользовательский ПК 32-разрядный Windows 7 с пакетом обновления 1 (SP1), поэтому я задаюсь вопросом, правильно ли аргумент команды «FullX64Bootstrapper»?

Эта установка находится под контролем Microsoft как часть механизма публикации ClickOnce. Похоже, он пытается установить 64-битную инфраструктуру на 32-битную машину? Это может быть причиной ошибки 5100?

Здесь команда выписана из журнала (мой акцент):

Установка с использованием команды ‘C:UsersXXXXXX ~ 1AppDataLocalTempVSD983D.tmpDotNetFX40dotNetFx40_Full_setup.exe’ и параметров ‘/q/norestart/ChainingPackage FullX64Bootstrapper/lcid 1033 ‘

И вот полный журнал:

The following properties have been set:

Property: [AdminUser] = true {boolean}

Property: [InstallMode] = HomeSite {string}

Property: [ProcessorArchitecture] = Intel {string}

Property: [VersionNT] = 6.1.1 {version}

Running checks for package 'Windows Installer 3.1', phase BuildList

The following properties have been set for package 'Windows Installer 3.1':

Running checks for command 'WindowsInstaller3_1WindowsInstaller-KB893803-v2-x86.exe'

Result of running operator 'VersionGreaterThanOrEqualTo' on property 'VersionMsi' and value '3.1': true

Result of checks for command 'WindowsInstaller3_1WindowsInstaller-KB893803-v2-x86.exe' is 'Bypass'

'Windows Installer 3.1' RunCheck result: No Install Needed

Running checks for package 'Microsoft .NET Framework 4 (x86 and x64)', phase BuildList

Reading value 'Version' of registry key 'HKLMSoftwareMicrosoftNET Framework SetupNDPv4Full'

Unable to read registry value

Not setting value for property 'DotNet40Full_TargetVersion'

The following properties have been set for package 'Microsoft .NET Framework 4 (x86 and x64)':

Running checks for command 'DotNetFX40dotNetFx40_Full_x86_x64.exe'

Result of running operator 'ValueEqualTo' on property 'InstallMode' and value 'HomeSite': true

Result of checks for command 'DotNetFX40dotNetFx40_Full_x86_x64.exe' is 'Bypass'

Running checks for command 'DotNetFX40dotNetFx40_Full_setup.exe'

Result of running operator 'ValueNotEqualTo' on property 'InstallMode' and value 'HomeSite': false

Skipping ByPassIf because Property 'DotNet40Full_TargetVersion' was not defined

Result of running operator 'ValueEqualTo' on property 'AdminUser' and value 'false': false

Result of running operator 'VersionLessThan' on property 'VersionNT' and value '5.1.2': false

Result of running operator 'ValueEqualTo' on property 'ProcessorArchitecture' and value 'IA64': false

Result of checks for command 'DotNetFX40dotNetFx40_Full_setup.exe' is 'Install'

'Microsoft .NET Framework 4 (x86 and x64)' RunCheck result: Install Needed

EULA for components 'Microsoft .NET Framework 4 (x86 and x64)' was accepted.

Copying files to temporary directory "C:UsersXXXXXX~1AppDataLocalTempVSD983D.tmp"

Downloading files to "C:UsersXXXXXX~1AppDataLocalTempVSD983D.tmp"

(1/2/2013 11:09:57 AM) Downloading 'DotNetFX40dotNetFx40_Full_setup.exe' from 'http://go.microsoft.com/fwlink/?linkid=182805' to 'C:UsersXXXXXX~1AppDataLocalTempVSD983D.tmp'

Download completed at 1/2/2013 11:10:00 AM

Verifying file integrity of C:UsersXXXXXX~1AppDataLocalTempVSD983D.tmpDotNetFX40dotNetFx40_Full_setup.exe

WinVerifyTrust returned 0

File trusted

Running checks for package 'Microsoft .NET Framework 4 (x86 and x64)', phase BeforePackage

Reading value 'Version' of registry key 'HKLMSoftwareMicrosoftNET Framework SetupNDPv4Full'

Unable to read registry value

Not setting value for property 'DotNet40Full_TargetVersion'

The following properties have been set for package 'Microsoft .NET Framework 4 (x86 and x64)':

Running checks for command 'DotNetFX40dotNetFx40_Full_setup.exe'

Result of running operator 'ValueNotEqualTo' on property 'InstallMode' and value 'HomeSite': false

Skipping ByPassIf because Property 'DotNet40Full_TargetVersion' was not defined

Result of running operator 'ValueEqualTo' on property 'AdminUser' and value 'false': false

Result of running operator 'VersionLessThan' on property 'VersionNT' and value '5.1.2': false

Result of running operator 'ValueEqualTo' on property 'ProcessorArchitecture' and value 'IA64': false

Result of checks for command 'DotNetFX40dotNetFx40_Full_setup.exe' is 'Install'

'Microsoft .NET Framework 4 (x86 and x64)' RunCheck result: Install Needed

Verifying file integrity of C:UsersXXXXXX~1AppDataLocalTempVSD983D.tmpDotNetFX40dotNetFx40_Full_setup.exe

WinVerifyTrust returned 0

File trusted

Installing using command 'C:UsersXXXXXX~1AppDataLocalTempVSD983D.tmpDotNetFX40dotNetFx40_Full_setup.exe' and parameters ' /q /norestart /ChainingPackage FullX64Bootstrapper /lcid 1033'

Process exited with code 5100

Status of package 'Microsoft .NET Framework 4 (x86 and x64)' after install is 'InstallFailed'

Ответ 1

В MSDN есть короткий список кодов возврата установщика .NET:

- 0: установка завершена успешно.

- 1602: пользователь отменил установку.

- 1603: во время установки произошла фатальная ошибка.

- 1641. Для завершения установки требуется перезагрузка. Это сообщение указывает на успех.

- 3010. Для завершения установки требуется перезагрузка. Это сообщение указывает на успех.

- 5100. Пользовательский компьютер не отвечает требованиям системы.

Таким образом, согласно Microsoft, код возврата 5100 как-то связан с системными требованиями.

В моей системе это было связано с тем, что предыдущая (другая) установка требовала перезагрузки, и я пропустил эту перезагрузку. После перезагрузки была выполнена установка .NET Framework 4.

В другой системе это было связано с тем, что на моем жестком диске не хватило свободного места. После того, как я освободил несколько ГБ, настройка удалась.

Ответ 2

Я получил одно и то же сообщение в той же ситуации, потому что компонент Windows Imaging Component (WIC) на Windows XP не установлен (wic_x86_enu.exe). Это помогло мне.

Ответ 3

Минимальное требование .NET 4.0 — это 2-х дисковое пространство на диске для установки. Свободное место на установочном диске и его установка будут работать нормально.

Ответ 4

В настоящее время я устраняю эту проблему. У нас такая же проблема с некоторыми нашими установщиками наших клиентов.

Причина, по которой я пришел, до сих пор:

«Недостаточно свободного места на C: диске»

Это причина некоторых из 5100 ошибок, но я не нашел причину других.

Если вы введете: «net helpmsg 5100» в командной строке, выход будет «Азия». Я понятия не имею, что это значит.

Ответ 5

Это также может произойти, когда машина имеет более новую версию Visual C, чем тот, который распространяется в пакете. Сначала он должен работать, не проверяя предварительные компоненты.

Ответ 6

Эта ошибка появилась для меня, когда я пытался установить Windows SDK. Эта ошибка возникла из-за того, что более новая версия Visual С++ 2010 Redistributable была установлена на моем компьютере ранее. Мне нужно было удалить как x86, так и x64 версии с моей машины, а затем установить Windows SDK. Моя проблема описана MS здесь.

Возможно, вам удастся удалить ненужные компоненты на Visual С++ 2010 машина.

Это может быть или не быть связано с вашей проблемой, но ее стоит дать ему шанс.

Если кто-либо попытается это сделать, добавьте свои результаты в комментарии, чтобы другие могли узнать результаты.

Ответ 7

На этой ссылке MSDN https://msdn.microsoft.com/en-us/library/ee390831(v=vs.110).aspx он определяет местоположение журнала установщика как %temp%Microsoft .NET Framework 4.5*.html. Я искал .NET 4.5, но ссылка «Другие версии» имеет путь к .NET 4.0.

Просмотр этого журнала дал мне подробное сообщение о том, что делать дальше. В моем случае обновление, соответствующее определенному КБ, который должен был быть установлен.

Ответ 8

Ошибка 5100 может означать, что .NET Framework 4.7 не удалось установить в Windows 10, поскольку первые две сборки Windows 10 (сборка 10240 версии 1507 и сборка 10586 версии 1511) не поддерживают .NET Framework 4.7. Они допускают только до .NET Framework 4.6.2. Единственный способ установить .NET Framework 4.7 или более поздней версии в Windows 10 — это обновить версию сборки Windows 10.

Я не знаю, почему он сообщает «Азия» как текст сообщения. Только то, что Microsoft обрабатывает сообщения об ошибках, крайне несовершенно во всех аспектах.

Ответ 9

Эта ошибка также может быть вызвана тем, что требование исправления ОС не выполнено. Попробуйте установить программу вручную (найдите установочный файл в журнале) и запустите ее вручную.

Dual stack FortiClient VPN’s are not fun; and a default massive security hole exists that I’m guessing most CISO’s/CIO’s don’t pay attention to since many people still barely know what IPv6 is. I’m going to explain this security issue first, because the fix is setting up dual stack VPN access, even if you don’t intend to offer IPv6 service, so if you just came for the setup, scroll down past my rant.

In any case, here’s the scenario:

The Setup

Configuration:

- FortiGate protecting something. Has current software on it; 5.4.3 at the time of this writing (Feb 2017)

- End user has a device with FortiClient software on it; current software version 5.4.1.0840 (Feb 2017) for Windows client. Their clients for other platforms are dated compared to Windows, so no reason to assume those behave differently.

- End user has FortiClient VPN access to FortiGate firewall for IPv4 service and access to protected network/data

- FortiGate VPN profile is intentionally configured to NOT permit split tunneling

- FortiGate policy is intentionally configured to NOT permit VPN users from talking to internet

So here we go, most firewall admins, and their superiors, set things up as described above in order to protect the environment from a remote VPN user from allowing unauthorized access to the protected network via their computer. With split tunneling disabled, and policy blocking access to the internet through the firewall, one may think all is well since the split tunneling block and policy block would not permit malware or similar things on the end user’s computer from talking to the computer over the internet at the same time the VPN is connected.

In theory, that would be accurate, if the user only has an IPv4 connection the internet, AND the FortiClient is working as intended.

The Backdoor Into Your Network

Well, that all changes if the user has IPv6. If the end user is connected to an ISP that doesn’t suck, they will have both IPv4 and IPv6 internet connectivity, and FortiClient / FortiGate as configured above, do nothing to prevent the other protocol from simultaneous use. So, lets say I’ve hacked your end user’s computer, and I’m watching it via IPv6. If they happily VPN into your protected environment, and hey, they even use two factor, because you’re extra precautious, your split tunnel block and policy kick in, then, ooops…. ol’ FortiClient will do absolutely nothing about my IPv6 session with their computer. I will continue watching what they do, and can now start digging around in your network through their computer, which is now connected to the protected area.

The Fix (or how to configure dual stack VPN if that’s all you’re here for)

The fix to keeping intruders that control your users’ computers out of your network while users are VPN’d in is to set up dual stack addressing for your VPN users, whether you have IPv6 service, or intend to offer it, or not. You MUST give your end user an IPv6 address so that you can then enforce no IPv6 split tunneling and no IPv6 internet access.

Fortinet does not make this easy, in fact it’s downright difficult to stumble into the right configuration to even allow you to do this. I’ll also point out that this specifically will NOT work if your remote users are not using “Mode Config” where the firewall hands them addresses from a pre-defined range. Why not? Because the f’ing FortiClient doesn’t even have boxes to let you put in static IPv6 addresses, or radio buttons to select to use DHCPv6. It may be possible to add these things manually via backup, xml file edit, import, similar to what you have to do on MacOS to get the correct tunnel settings installed, but I haven’t experimented with that yet.

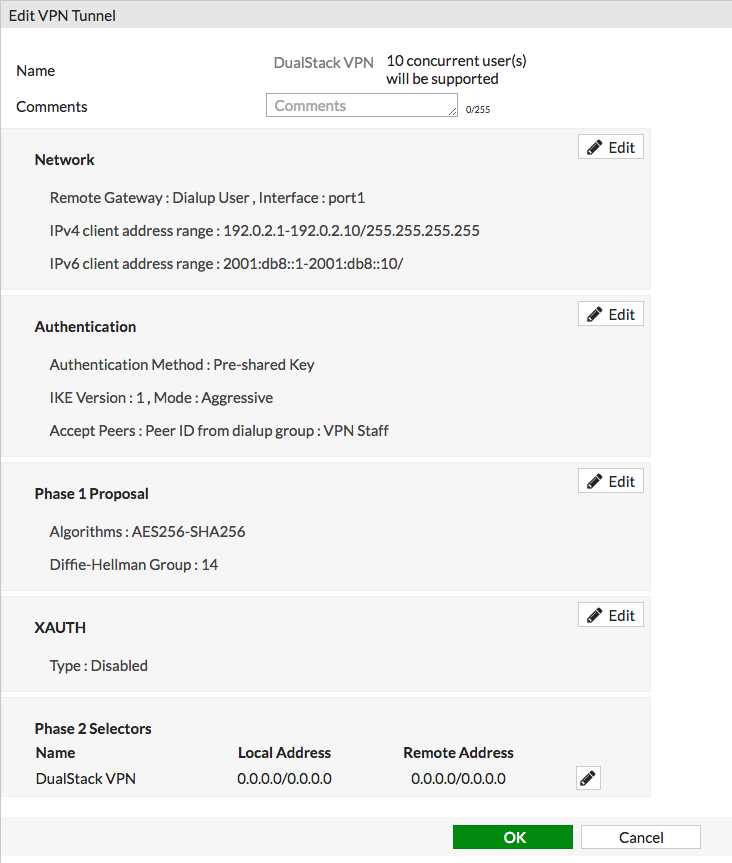

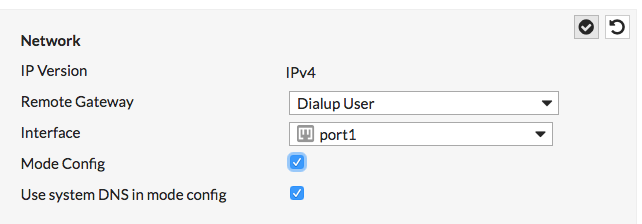

So, I guess we’re doing Mode Config… First thing, define the VPN, normal setup, add IPv4 and IPv6 ranges for connected users:

If you need to, and you shouldn’t, you can use non-public IPv6 space as a last resort, but you can get address space for I think free, so there’s no reason to do that. You can also always change it later. If you’re only doing this for security reasons, then it really doesn’t matter what space you use, even if you use the IPv6 documentation prefix like I did above (RFC 3849), because you’re not going to have IPv6 on any of your firewall’s interfaces, so the space is only going to exist between your VPN client and your FortiGate and be unable to go anywhere. Just make it easier on yourself and get your own real space now though; carve it up, assign, don’t let it go anywhere via policy.

Okay, so the above gets saved, and you’re thinking hey, I’m good now, I added v6 space so my FortiClients will get some of that when they connect. Nope; without an IPv6 phase 2 selector, the client is going to get nothing related to IPv6 from the server, nor is the enforcement of no IPv6 split tunneling going to occur, so nothing changes.

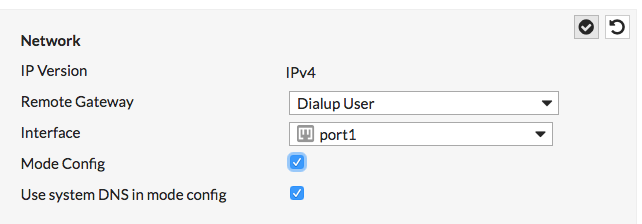

Well, how do you add an IPv6 phase 2 selector given there’s no “Add:” button next to Phase 2 Selectors? Well that’s a problem. This is where you stupidly have to take the VPN definition out of mode config:

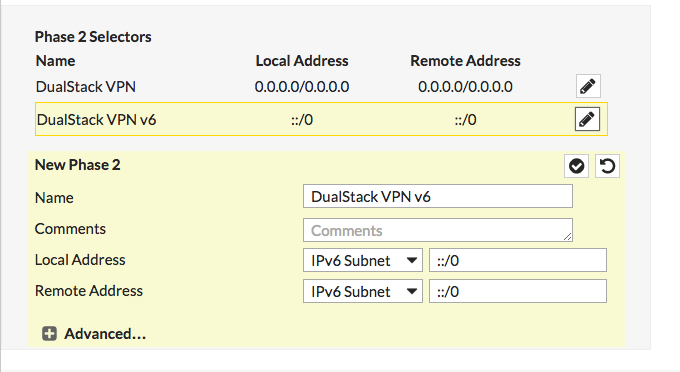

Turn off that box, click the check box. Ooooh, look what we have now, and add button. Click add, and give yourself a new v6 subnet local and remote of ::/0 since we’re just going to be doing mode config in a few minutes anyway:

Save, now you should see this when you edit your VPN profile:

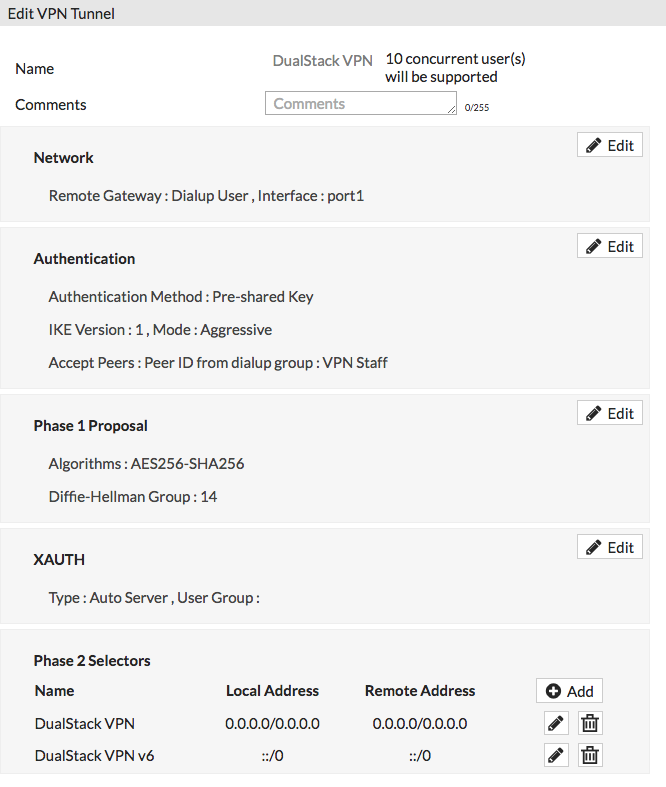

Okay, now we’re getting somewhere. Now you need to re-edit the first section and turn Mode Config back on:

Now, finally, when a VPN user connects, they will be talking to the firewall over IPv4, they will receive both an IPv4 and IPv6 address from your relevant ranges, split tunneling is disabled for both protocols so they’ll only be sending traffic to and from the firewall, assuming FortiClient is doing its job properly, and your policy will be blocking both IPv4 and IPv6 traffic from going to the internet.

I assume a similar situation would exist if you had a v6-only VPN and a user connected from a network with IPv4 and IPv6, i.e. nearly any network, so you’d probably need to apply the same recommended config to add IPv4 to prevent the same issue.

Finally, if you decided to use real IPv6 addresses because you have real IPv6 service, then simply add the necessary policy to let your user get to what they need to over v6.

CLI stuff for cool people

If you’re curious what occurred behind the scenes so that you can do the same change via CLI and not deal with the web interface’s BS, here’s my resulting config which you’ll need to adjust as needed (shared secret, interface, parameters, addresses, etc):

config vpn ipsec phase1-interface

edit "DualStack VPN"

set type dynamic

set interface "port1"

set keylife 7200

set mode aggressive

set peertype one

set mode-cfg enable

set proposal aes256-sha256

set dpd on-idle

set comments "VPN Staff"

set dhgrp 14

set xauthtype auto

set authusrgrp "VPN Staff"

set peerid "asdf"

set ipv4-start-ip 192.0.2.1

set ipv4-end-ip 192.0.2.10

set dns-mode auto

set ipv6-start-ip 2001:db8::1

set ipv6-end-ip 2001:db8::10

set psksecret ENC adsf

next

end

config vpn ipsec phase2-interface

edit "DualStack VPN"

set phase1name "DualStack VPN"

set proposal aes256-sha256

set dhgrp 14

set keepalive enable

set keylifeseconds 3600

next

edit "DualStack VPN v6"

set phase1name "DualStack VPN"

set proposal aes256-sha256

set dhgrp 14

set keepalive enable

set src-addr-type subnet6

set dst-addr-type subnet6

set keylifeseconds 3600

next

end

That will hopefully get you to the right place without the GUI mess. Maybe. 🙂

| Номер ошибки: | Ошибка 5100 | |

| Название ошибки: | .NET 4 Error 5100 | |

| Описание ошибки: | Ошибка 5100: Возникла ошибка в приложении .NET Framework. Приложение будет закрыто. Приносим извинения за неудобства. | |

| Разработчик: | Microsoft Corporation | |

| Программное обеспечение: | .NET Framework | |

| Относится к: | Windows XP, Vista, 7, 8, 10, 11 |

Фон «.NET 4 Error 5100»

Это наиболее распространенное условие «.NET 4 Error 5100», известное как ошибка времени выполнения (ошибка). Разработчики, такие как Microsoft Corporation, обычно проходят через несколько контрольных точек перед запуском программного обеспечения, такого как .NET Framework. Как и во всем в жизни, иногда такие проблемы, как ошибка 5100, упускаются из виду.

После первоначального выпуска пользователи .NET Framework могут столкнуться с сообщением «.NET 4 Error 5100» во время запуска программы. В случае обнаруженной ошибки 5100 клиенты могут сообщить о наличии проблемы Microsoft Corporation по электронной почте или сообщать об ошибках. Затем Microsoft Corporation исправляет эти дефектные записи кода и сделает обновление доступным для загрузки. Таким образом, когда ваш компьютер выполняет обновления, как это, это, как правило, чтобы исправить проблемы ошибки 5100 и другие ошибки внутри .NET Framework.

Как триггеры Runtime Error 5100 и что это такое?

У вас будет сбой во время выполнения .NET Framework, если вы столкнетесь с «.NET 4 Error 5100» во время выполнения. Вот три наиболее заметные причины ошибки ошибки 5100 во время выполнения происходят:

Ошибка 5100 Crash — она называется «Ошибка 5100», когда программа неожиданно завершает работу во время работы (во время выполнения). Это возникает, когда .NET Framework не работает должным образом или не знает, какой вывод будет подходящим.

Утечка памяти «.NET 4 Error 5100» — когда происходит утечка памяти .NET Framework, это приведет к вялой работе операционной системы из-за нехватки системных ресурсов. Критическими проблемами, связанными с этим, могут быть отсутствие девыделения памяти или подключение к плохому коду, такому как бесконечные циклы.

Ошибка 5100 Logic Error — логическая ошибка возникает, когда компьютер производит неправильный вывод, даже если вход правильный. Это происходит, когда исходный код Microsoft Corporation вызывает недостаток в обработке информации.

В большинстве случаев проблемы с файлами .NET 4 Error 5100 связаны с отсутствием или повреждением файла связанного .NET Framework вредоносным ПО или вирусом. Как правило, любую проблему, связанную с файлом Microsoft Corporation, можно решить посредством замены файла на новую копию. Если ошибка .NET 4 Error 5100 возникла в результате его удаления по причине заражения вредоносным ПО, мы рекомендуем запустить сканирование реестра, чтобы очистить все недействительные ссылки на пути к файлам, созданные вредоносной программой.

Классические проблемы .NET 4 Error 5100

.NET 4 Error 5100 Проблемы, связанные с .NET Framework:

- «Ошибка программного обеспечения .NET 4 Error 5100. «

- «Ошибка программного обеспечения Win32: .NET 4 Error 5100»

- «Извините за неудобства — .NET 4 Error 5100 имеет проблему. «

- «Файл .NET 4 Error 5100 не найден.»

- «Отсутствует файл .NET 4 Error 5100.»

- «Ошибка запуска в приложении: .NET 4 Error 5100. «

- «Файл .NET 4 Error 5100 не запущен.»

- «Отказ .NET 4 Error 5100.»

- «Неверный путь к программе: .NET 4 Error 5100. «

Ошибки .NET 4 Error 5100 EXE возникают во время установки .NET Framework, при запуске приложений, связанных с .NET 4 Error 5100 (.NET Framework), во время запуска или завершения работы или во время установки ОС Windows. Важно отметить, когда возникают проблемы .NET 4 Error 5100, так как это помогает устранять проблемы .NET Framework (и сообщать в Microsoft Corporation).

Причины ошибок в файле .NET 4 Error 5100

Эти проблемы .NET 4 Error 5100 создаются отсутствующими или поврежденными файлами .NET 4 Error 5100, недопустимыми записями реестра .NET Framework или вредоносным программным обеспечением.

Точнее, ошибки .NET 4 Error 5100, созданные из:

- Недопустимые разделы реестра .NET 4 Error 5100/повреждены.

- Загрязненный вирусом и поврежденный .NET 4 Error 5100.

- Другая программа (не связанная с .NET Framework) удалила .NET 4 Error 5100 злонамеренно или по ошибке.

- Другое программное приложение, конфликтующее с .NET 4 Error 5100.

- .NET Framework (.NET 4 Error 5100) поврежден во время загрузки или установки.

Продукт Solvusoft

Загрузка

WinThruster 2022 — Проверьте свой компьютер на наличие ошибок.

Совместима с Windows 2000, XP, Vista, 7, 8, 10 и 11

Установить необязательные продукты — WinThruster (Solvusoft) | Лицензия | Политика защиты личных сведений | Условия | Удаление

Configuring SSLVPN with FortiGate and FortiClient is pretty easy. Nevertheless problems may occur while establishing or using the SSLVPN connection.

If the negotiation of SSLVPN stops at a specific percentage:

- 10% – there is an issue with the network connection to the FortiGate. Verify that the client is connected to the internet and can reach the FortiGate. Double-check that the FortiClient configuration has set the correct IP and port of the Fortigate.

- 31% – this percentage is also shown as Error -5029. If this message is shown, there is a mismatch in the TLS version. Check, if the TLS version that’s in use by the FortiGate is enabled on your client.

- 40% – there is an issue with the certificates or the TLS negotiation. If you are using the default FortiGate certificate, the client is probably not trusting this certificate. In this case the user is shown a popup window to confirm the validity of the certificate. Make sure that this popup window is not hidden behind other windows. If the client is using CRL or OCSP make sure that the FortiGate certificate can be checked against those protocols.

Additionally, it is possible that the TLS versions of Client and FortiGate are not matching. This KB article describes how to check the TLS versions for SSLVPN on the FortiGate. And this KB article explains how to check the TLS versions on a windows client. - 48% – 2FA issue

- 80% – at this stage the username and password is verified. Please check user/usergroup/portal and firewall policy configuration on the FortiGate. If you are using a remote server you can troubleshoot this communication with the following KB articles: Radius and LDAP. Another reason for a failure at 80% is that you are not using the correct Realm. Please doublecheck that you are addressing the correct Realm.

- 98% – hopefully you are not getting stuck at this point… this problem is most likely caused by a corrupted FortiClient installation and/or OS problems. This can probably be solved by reinstalling the FortiClient software on the computer.

Other error messages

“Unable to establish the VPN connection. The VPN server may be unreachable.”

This message appears if:

– The DNS lookup failed

– The Host could not be contacted (no answer to the TCP SYN packet)

General debugging of the SSLVPN negotiation

The CLI real-time debugger allows monitoring of the SSLVPN negotiation:# diagnose debug enable# diagnose debug application sslvpn -1

(now try to establish the SSLVPN connection)

(once the negotiation is done or stopped you can disable the debugger)# diagnose debug application sslvpn 0

# diagnose debug disable

SSLVPN Timeouts

If the SSLVPN connection is established, but the connection stops after some time, you should double-check the following two timeout values on the FortiGate configuration:# config vpn ssl settings

# set idle-timeout 300

# set auth-timout 28000

The idle-timeout is closing the SSLVPN if the connection is idle for more than 5 minutes (300 seconds). This configuration can be changed in the WebUI (SSL VPN settings) as well.

The auth-timeout is closing the SSLVPN connection based on the the authentication timeout. By default this is set to 8 hours (28800 seconds). So if therefore a SSLVPN connection is stopping after straight 8 hours, even though you are using the tunnel continuously, it’s very likely that you are hitting the authentication timeout.

Error message “SSL_accept failed, 1:unsupported protocol “SSL_accept failed, 5:(null)” at the end.

This message is shown on the “diag deb app sslvpn -1” output, when you try to connect with a FortiClient which license is expired.

Error Message “sslvpn_login_no_matching_policy” combined with “fam_auth_proc_resp:1229 fnbam_auth_update_result return: 3”

This message is shown on the “diag deb app sslvpn -1” output, when an LDAP authentication error causes problems. It may also be the case, that a user can be authenticated against a radius AND an ldap server at the same time (or a local user with a radius/ldap user at the same time). Ensure, that every SSL-VPN enabled user is present in only one group. SSL-VPN has an option that’s called “All Other Users/Groups”. All Other Users/Groups does really contain ALL other users and groups. So as soon as the user is present in the LDAP or RADIUS (even if not on any group and nowhere configured on the FGT), this user can authenticate as SSL-VPN user!

Therefore we recommend you to configure any remote authentication service like SAML, RADIUS and LDAP (and so on) to be configured as restrictive as possible. That means, that only users can authenticate over this service that really need to authenticate on the FGT. Restricting it with group membershits is not enough in this case of SSL VPN.

Additional comments on the FortiClient v6.2

If you are using the free “FortiClient v6.2 VPN(-only)” you have a limited feature set (please refer to FortiClient VPN 6.2) – for example you are not able to perform host-checks. Please make sure that you don’t have any (maybe legacy) host-checks configured in the SSLVPN portal on your FortiGate:# config vpn ssl web portal

# show full | grep -f host-check

Update on IPv6 problems with FOS 6.2 and 6.4

As you can already read in the comments of this article, you can get in problems when the client is using an IPv6 connection or dual stack IPv4/IPv6. In this case you have to disable IPv6 on your client itself or in the SSLVPN settings of your FortiClient (Fortinet KB article).

Additional documentation

- KB-Article with good additional SSLVPN troubleshooting information

- Another KB-Article with great SSLVPN troubleshooting information

- Comprehensive documentation on VPN configuration

81,100 total views, 45 views today